- Собираем пассивный IMSI Catcher

- Спецтехника своими руками

- Большой FAQ по перехвату мобильной связи: IMSI-кетчеры и как от них защититься

- Содержание статьи

- WARNING

- Что такое IMSI-перехватчик?

- Когда появились первые IMSI-перехватчики?

- Как IMSI-перехватчики монополизируют доступ к мобильнику?

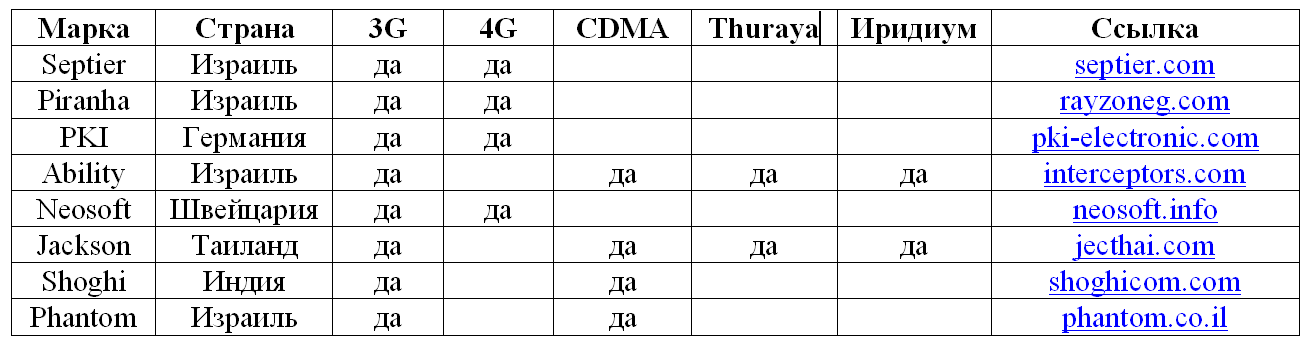

- Ассортимент продаваемых перехватчиков вызывает уважение. А что насчет кустарных поделок?

- Могу ли я стать жертвой «случайного перехвата»?

- Как IMSI-перехватчик может отслеживать мои перемещения?

- Могут ли они слушать мои звонки?

- Продолжение доступно только участникам

- Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Собираем пассивный IMSI Catcher

В этой статье рассматривается процесс создания пассивного IMSI Catcher’a. Данный пост – образовательный, он создан чтобы подчеркнуть простоту, с которой подобные утилиты могут быть развернуты и показать, как легко поставить под угрозу конфиденциальность.

IMSI catcher – это устройство, которое обычно используется правоохранительными и разведывательными органами для отслеживания мобильных телефонов. Такие устройства предназначены для сбора и регистрации номеров IMSI, которые являются уникальными идентификаторами, ассоциированными с каждым пользователем мобильной связи стандарта GSM, UMTS или CDMA. При определенных обстоятельствах номера IMSI могут быть связаны с личными идентификационными данными, что вызывает ряд проблем с конфиденциальностью. В этом нет ничего нового, и злоумышленники, наверняка уже используют эти (или подобные) устройства.

В этом посте рассматриваются процессы создания пассивного IMSI catcher’a, который отличается от традиционных IMSI catcher’ов, тем что не передает информации и не оказывает влияния на сотовые сети.

Традиционные IMSI catcher’ы являются незаконными в большинстве юрисдикций из-за того, что они передают данные на сотовых частотах (что требует лицензии), и что они выполняют атаку «человек посередине» между телефоном и мобильной базовой станцией. Пассивный IMSI catcher не делает ни того, ни другого.

Следует отметить, что на личные данные, собираемые устройством (номера IMSI), могут распространяться законы о конфиденциальности, поэтому следует помнить о хранении / обработке / обмене данными, которые собирает это устройство. И, конечно же, я никоим образом не являюсь экспертом по правовым вопросам – проводите собственные исследования.

Как это работает

Пассивный IMSI catcher работает путем перехвата номеров IMSI, в момент, когда телефон инициализирует соединение с базовой станцией. IMSI передается только во время этого начального соединения. В целях защиты конфиденциальности вся последующая связь с этой базовой станцией осуществляется с использованием случайного номера Временного идентификатора мобильного абонента (Temporary Mobile Subscriber Identity – TMSI).

Это означает, что вы можете перехватывать номера IMSI только в тот момент, когда устройства перемещаются между базовыми станциями. Традиционные IMSI catcher’ы работают по-другому, подделывая легитимную базовую станцию и заставляя абонентов подключаться к себе. Они имеют дополнительную возможность собирать данные о стационарных устройствах и потенциально могут иметь больший целевой диапазон.

Аппаратное обеспечение

Все необходимое оборудование – это ПК и SDR-приемник, поддерживающий частоты GSM – 850/900/1800/1900 МГц. Большинство недорогих приемников на основе RTL2832U имеют верхний частотный диапазон около 1700 МГц. Вы можете обойтись одним из них, но, не сможете захватывать сигналы станций на 1800 или 1900 МГц.

Я рекомендую Nooelec NESDR SMArt XTR с расширенным частотным диапазоном или HackRF One.

Программное обеспечение

Проект основывается на нескольких основных компонентах:

GNU Radio – фрейворк для обработки сигналов

gr-gsm – блоки и инструменты для обработки GSM с помощью GNU Radio

IMSI-catcher – Python-скрипт, который обрабатывает данные из gr-gsm и извлекает номера IMSI

Wireshark – может использоваться для просмотра пакетов GSM из gr-gsm

Я успешно использую виртуальную машину Ubuntu 18.04 LTS с данным софтом, работающую на Windows 10.

Уствновка gr-gsm

Официальные инструкции по установке gr-gsm можно найти здесь. В Ubuntu 18.04 вы можете использовать следующие команды для установки необходимых зависимостей, сборки и установки gr-gsm:

Источник

Спецтехника своими руками

Умельцы-хакеры создают из подручных средств оборудование, по своим ключевым характеристикам вполне соответствующее шпионской технике спецслужб. За исключением, разве что, стоимости аппаратуры.

Группа голландских хакеров смастерила вполне работоспособный шпионский «дрон» или, пользуясь более официальной терминологией, «беспилотный летательный аппарат» для разведывательных целей. Для создания аппарата были использованы общедоступные комплекты деталей из магазинов типа «Умелые руки» и «Моделист-конструктор», а также программное обеспечение с открытыми кодами для авиационного автопилота Ardupilot, коллективно разрабатываемого энтузиастами в рамках проекта «Дроны своими руками» (http://diydrones.com/).

Построенный хакерами шпионский дрон получил название W.A.S.P., что, с одной стороны, по-английски можно прочитать как «оса» (логотип проекта), а конкретно в данном случае расшифровывается как Wifi Aerial Surveillence Platform, т.е «Платформа для воздушной разведки беспроводных сетей WiFi».

Исходной платформой для дрона послужила крупномасштабная радиоуправляемая модель советского истребителя МиГ 23 Flogger с электрическим приводом. По каким именно причинам хакеры остановили свой выбор конкретно на этой модели, точно неизвестно. Известно лишь то, что выбор этот вряд ли можно назвать естественным, коль скоро для поддержания данной модели в воздухе требуется немало энергии, а полет длится лишь довольно ограниченное время.

Но как бы там ни было, конструкторами реально продемонстрирована работоспособная разведывательная платформа, позволяющая организовывать дистанционное электронное и визуальное наблюдение с воздуха – при весьма небольших затратах средств и с минимальными рисками для шпионов. Все подробности об этом хакерском проекте можно найти в Сети на сайте конструкторов Rabbit-Hole (http://rabbit-hole.org/).

Еще несколько созвучных примеров – с весьма продвинутой шпионской техникой, которую ныне удается создавать при очень скромных финансовых вложениях – были продемонстрированы на недавней конференции BlackHat–DefCon в Лас-Вегасе. Здесь, в частности, один из докладчиков, Крис Пэйджет (Chris Paget), показал в действии собственную систему для прослушивания телефонных звонков и перехвата текстовых сообщений в сетях GSM, создание которой обошлось ему примерно в полторы тысячи долларов.

Перед началом выступления докладчик заранее предупредил аудиторию, что всем тем из присутствующих в зале, кто не хотел бы участвовать в наглядной демонстрации и не хотел бы наблюдать перехват собственных телефонных коммуникаций, имеет смысл выключить свои мобильники. Затем Пэйджет включил свою аппаратуру. После чего присутствовавшие в зале могли наблюдать как их телефоны автоматически переключились с настоящей базовой станции на ложную, излучающую более сильный сигнал, и одновременно получили звонок с заранее записанным сообщением, извещавшим владельцев о том, что безопасность их коммуникаций скомпрометирована.

С концептуальной точки зрения, собственно в продемонстрированной технике перехвата нет ничего нового. Государственные спецслужбы и богатые корпорации не первое десятилетие используют для того же самого соответствующую аппаратуру под названием IMSI Catcher, но с парой существенных отличий – там не принято предупреждать о прослушке, а цена спецоборудования обычно исчисляется сотнями тысяч или даже миллионами долларов. Причем никогда, в общем-то, не было секретом, что цена эта безбожно завышается и вызвана отнюдь не сложностью техники, а «эксклюзивностью», скажем так, предоставляемого сервиса.

Комплект оборудования, собранного Пэйджетом, включает в себя антенну и компактный блок радиооборудования, которое передает в эфир GSM-сигнал, имитирующий легальную базовую станцию сети с локально сильным (а реально весьма слабым, порядка 25 миливатт) сигналом, что заставляет окружающие телефонные аппараты автоматически к ней подключиться. А дальше все идет по известному шпионскому сценарию «человек посередине». Ложная базовая станция обманывает абонента, притворяясь настоящей, и просто передает принимаемые звонки дальше по назначению реальной станции, для нее притворяясь теперь уже абонентом, а одновременно перехватывая и записывая все, что интересует шпиона.

В принципе, GSM-коммуникации могут шифроваться на участке передачи между настоящей базовой станцией и телефоном абонента, однако у базовой станции всегда есть возможность объявить опцию шифрования по тем или иным причинам недоступной и принудительно осуществлять весь обмен в открытом виде. Теоретически, телефонные аппараты должны извещать своих владельцев специальным предупреждением о том, что шифрование сигнала отключено, однако реально этого давно не происходит (сделано сие, насколько известно, по настоянию спецслужб). А в итоге, как продемонстрировал Пэйджет, любая ложная станция злоумышленников способна заставить телефоны выключать шифрование и слушать их звонки в открытом виде.

Еще одна специфическая слабость – или «особенность» – старых сетей GSM (поколения 2G) заключается в том, что здесь не требуется взаимная аутентификация сторон. Только телефон абонента должен доказать свою подлинность сети, а от базовой станции сети никакого подтверждения полномочий не требуется. Именно эта особенность всегда делала 2G-сети столь легкими для атак со стороны аппаратуры типа IMSI Catcher. Стандарт мобильной связи нового поколения, 3G, в этом отношении значительно безопаснее, поскольку здесь аутентификация является уже двусторонней.

Но и на этот случай, как продемонстрировал Пэйджет, есть вполне эффективное средство обхода. В настоящее время сигналы 3G работают на иной частоте (2,1 ГГц), а если ее заглушить, то можно заставить все 3G -телефоны, оказавшиеся в зоне глушения, вернуться обратно на резервные каналы, т.е. на частоты 2G, и тем самым открыть себя для прослушки.

На конференции Крис Пэйджет показал пример такой самодельной глушилки – профессиональный генератор шума, который он купил в онлайне за 450 долларов, и усилитель мощности, приобретенный также через интернет за 400 долларов. Включать эту аппаратуру в процессе демонстрации, впрочем, докладчик не стал, поскольку мощность ее такова, что она вырубила бы все сотовые телефоны на большей части территории Лас-Вегаса…

Дополнительные подробности об этом и других подобных проектах исследователя можно найти в его блоге по адресу http://www.tombom.co.uk/blog/ .

Другая впечатляющая презентация Криса Пэйджета там же на конференции в BlackHat была посвящена уже не перехвату телефонии, а «экстремальному считыванию» чипов RFID. То есть исследованиям на предельную дальность считывания для меток радиочастотной идентификации, все чаще встраиваемых не только в бирки товаров, но и в удостоверения личности вроде загранпаспортов, водительских прав или служебных пропусков для доступа на объекты.

Поскольку информацию с RFID можно считывать скрытно и автоматически, это открывает широчайшие просторы для слежки за владельцами подобных чипов. А потому озабоченная часть общественности уже давно выражает беспокойство по поводу нарастающих угроз, которые представляет данная технология для тайны личной жизни.

Инстанции же, повсеместно внедряющие RFID, в свою очередь, стараются успокоить публику, напирая на то, что излучение сигнала от пассивных RFID крайне маломощное, а потому считывать их можно лишь на расстояниях порядка десятка сантиметров. Ну а хакеры (и спецслужбы), соответственно, заняты исследованием того, насколько в реальности простираются те дистанции, при которых все еще можно достаточно надежно считывать информацию из памяти RFID.

В ходе живой презентации на местности, предварявшей его доклад о реальных возможностях по экстремальному чтению пассивных RFID, Крис Пэйджет установил, похоже, новый мировой рекорд для открытого исследовательского сообщества — 217 футов или чуть-чуть меньше 70 метров в более привычной для нас метрической системе.

Причем это явно не предел, поскольку аппаратура считывателя Пэйджета использовала радиоизлучение мощностью лишь 10 ватт, в то время как усилитель заведомо позволял обеспечить не менее 70, а может и свыше 100 ватт. Однако при конкретных условиях местности, выбранной для эксперимента, в нескольких сотнях метров далее оказался металлический забор, отражавший сильный интерференционный сигнал. Иначе говоря, дальнейшее наращивание мощности сигнала стало означать возрастание интерференции, и, соответственно, снижение дальнодействия считывания.

В условиях же более «дружелюбной» местности, уверен Пэйджет (и подтверждают расчеты), его аппаратура вполне позволяет увеличить расстояние считывания и до 150 метров, а может и более того… (Подробности об этой работе можно найти в статье автора «Extreme-range RFID tracking» , http://www.tombom.co.uk/extreme_rfid.pdf )

Складывая же в совокупности все приведенные примеры, всякий вдумчивый читатель вполне может себе представить, каким образом перечисленные технологии можно собирать в весьма удобный и эффективный инструментарий целенаправленного электронного шпионажа. Который, как можно видеть, ныне доступен отнюдь не только государственным спецслужбам.

Источник

Большой FAQ по перехвату мобильной связи: IMSI-кетчеры и как от них защититься

Содержание статьи

WARNING

Чрезмерно активные действия в радиочастотном спектре требуют специального допуска и лицензирования; игнорируя данный факт, ты автоматически попадаешь в категорию «плохих парней» (подробности — здесь).

Что такое IMSI-перехватчик?

Это такое устройство (размером с чемодан или даже всего лишь с телефон), которое использует конструктивную особенность мобильников — отдавать предпочтение той сотовой вышке, чей сигнал наиболее сильный (чтобы максимизировать качество сигнала и минимизировать собственное энергопотребление). Кроме того, в сетях GSM (2G) только мобильник должен проходить процедуру аутентификации (от сотовой вышки этого не требуется), и поэтому его легко ввести в заблуждение, в том числе чтобы отключить на нем шифрование данных. С другой стороны, универсальная система мобильной связи UMTS (3G) требует двусторонней аутентификации; однако ее можно обойти, используя режим совместимости GSM, присутствующий в большинстве сетей. Сети 2G по-прежнему широко распространены — операторы используют GSM в качестве резервной сети в тех местах, где UMTS недоступна. Более глубокие технические подробности IMSI-перехвата доступны в отчете научно-исследовательского центра SBA Research. Еще одно содержательное описание, ставшее настольным документом современных киберконтрразведчиков, — это статья «Ваш секретный скат, больше вовсе не секретный», опубликованная осенью 2014 года в Harvard Journal of Law & Technology.

Когда появились первые IMSI-перехватчики?

Первые IMSI-перехватчики появились еще в 1993 году и были большими, тяжелыми и дорогими. «Да здравствуют отечественные микросхемы — с четырнадцатью ножками. и четырьмя ручками». Изготовителей таких перехватчиков можно было пересчитать по пальцам, а высокая стоимость ограничивала круг пользователей — исключительно государственными учреждениями. Однако сейчас они становятся все более дешевыми и все менее громоздкими. Например, Крис Пейдж построил IMSI-перехватчик всего за 1500 долларов и представил его на конференции DEF CON еще в 2010 году. Его версия состоит из программируемого радио и бесплатного программного обеспечения с открытым исходным кодом: GNU Radio, OpenBTS, Asterisk. Вся необходимая разработчику информация находится в открытом доступе. А в середине 2016 года хакер Evilsocket предложил свою версию портативного IMSI-перехватчика всего за 600 долларов.

Как IMSI-перехватчики монополизируют доступ к мобильнику?

- Обманывают твой мобильник, заставляя его думать, что это единственное доступное соединение.

- Настраиваются таким образом, что без посредничества IMSI-перехватчика ты не можешь сделать вызов.

- Подробнее о монополизации читай в публикации научно-исследовательского центра SBA Research: IMSI-Catch Me If You Can: IMSI-Catcher-Catchers.

Ассортимент продаваемых перехватчиков вызывает уважение. А что насчет кустарных поделок?

- Сегодня (в 2017 году) предприимчивые технические специалисты изготавливают IMSI-перехватчики, пользуясь доступными в открытой продаже высокотехнологичными коробочными компонентами и мощной радиоантенной, и затрачивают при этом не больше 600 долларов (см. версию IMSI-перехватчика хакера Evilsocket). Это что касается стабильных IMSI-перехватчиков. Но есть и экспериментальные, более дешевые, которые работают нестабильно. Например, в 2013 году на конференции Black Hat была представлена версия нестабильного IMSI-перехватчика, общая стоимость аппаратных компонентов которого составила 250 долларов. Сегодня подобная реализация обошлась бы еще дешевле.

- Если вдобавок учесть, что современная западная высокотехнологичная военная техника имеет открытую архитектуру аппаратного обеспечения и открытый код программного обеспечения (это сегодня обязательное условие, чтобы обеспечить совместимость разрабатываемых для военных нужд программно-аппаратных систем), — у разработчиков, заинтересованных в изготовлении IMSI-перехватчиков, есть все козыри для этого. Об этой современной тенденции военного хай-тека можно почитать в журнале Leading Edge (см. статью «Преимущества SoS-интеграции», опубликованную в февральском выпуске журнала за 2013 год). Не говоря уже о том, что недавно Министерство обороны США выразило свою готовность заплатить 25 миллионов долларов подрядчику, который разработает эффективную систему для радиоидентификации (см. апрельский выпуск ежемесячного журнала Military Aerospace, 2017). Одно из основных требований, предъявляемых к этой системе, — должны быть открытыми ее архитектура и компоненты, из которых она будет состоять. Таким образом, открытость архитектуры — это сегодня обязательное условие совместимости разрабатываемых для военных нужд программно-аппаратных систем.

- Поэтому изготовителям IMSI-перехватчиков даже большой технической квалификацией обладать не нужно — нужно только уметь подобрать комбинацию уже существующих решений и поместить их в одну коробку.

- Кроме того, современная — дешевеющая непомерными темпами — микроэлектроника позволяет вместить свою кустарную поделку не только в одну коробку, но даже (!) в один чип (см. описание концепции SoC) и даже более того — настроить внутричиповую беспроводную сеть (см. описание концепции NoC по той же ссылке), которая приходит на смену традиционным шинам передачи данных. Что уж говорить об IMSI-перехватчиках, когда в открытом доступе сегодня можно найти даже технические подробности об аппаратных и программных компонентах суперсовременного американского истребителя F-35.

Могу ли я стать жертвой «случайного перехвата»?

Вполне возможно. Имитируя сотовую вышку, IMSI-перехватчики прослушивают весь локальный трафик — куда в числе прочего попадают и разговоры невинных прохожих (читай «откровения старшей сестры Большого Брата»). И это любимый аргумент «адвокатов неприкосновенности частной жизни», выступающих против использования IMSI-перехватчиков силовыми структурами, которые применяют это высокотехнологичное оборудование для выслеживания преступников.

Как IMSI-перехватчик может отслеживать мои перемещения?

- Чаще всего IMSI-перехватчики, используемые местными силовыми структурами, применяются для трассировки.

- Зная IMSI целевого мобильника, оператор может запрограммировать IMSI-перехватчик, чтобы он связывался с целевым мобильником, когда тот находится в пределах досягаемости.

- После подключения оператор использует процесс картографирования радиочастот, чтобы выяснить направление цели.

Могут ли они слушать мои звонки?

- Это зависит от используемого IMSI-перехватчика. Перехватчики с базовой функциональностью просто фиксируют: «в таком-то месте находится такой-то мобильник».

- Для прослушивания разговоров IMSI-перехватчику требуется дополнительный набор функций, которые производители встраивают за дополнительную плату.

- 2G-вызовы прослушиваются легко. IMSI-перехватчики для них доступны уже более десяти лет.

- Стоимость IMSI-перехватчика зависит от количества каналов, рабочего диапазона, типа шифрования, скорости кодирования/декодирования сигнала и от того, какие радиоинтерфейсы должны быть охвачены.

Продолжение доступно только участникам

Вариант 1. Присоединись к сообществу «Xakep.ru», чтобы читать все материалы на сайте

Членство в сообществе в течение указанного срока откроет тебе доступ ко ВСЕМ материалам «Хакера», позволит скачивать выпуски в PDF, отключит рекламу на сайте и увеличит личную накопительную скидку! Подробнее

Источник